Beste Oscar, (CISO @ MinVWS.NL)

Even een pragmatisch vraagje:

Wat voor een "zin" heeft

onderstaande functie, zo lang VWS (en RIVM) het niet eens voor elkaar

krijgt om wat verplichte basis beveiliging maatregelen daadwerkelijk

geheel door te voeren?

Zo lang CISO en Cohorten het niet voor elkaar krijgen om de

organisatie daadwerkelijk aan BIO, Wbni, VIRBI te laten voldoen, omdat

er stug een disfunctionele methode gebruikt blijft worden (ipv een

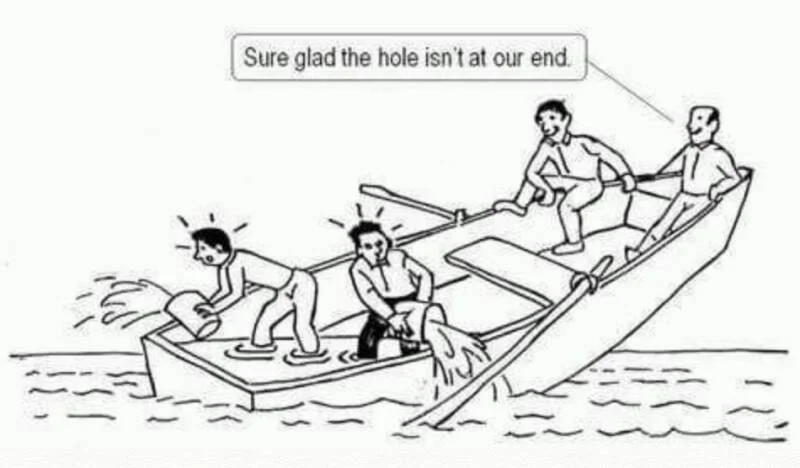

proven to be functional method), blijft het toch dweilen met de kranen

open ook al komen er nog eindeloos vele 'security' functies bij?

Waarom willen jullie liever niet overstappen naar een wel functionele methode voor beveiliging van onze vitale infra?

www.werkenvoornederland.nl/vacatures/cybersecurity-incident-responder-VWS-2023-0214

>"Jij bent onze ogen op het gebied van informatiebeveiliging en gegevensbescherming Je werkt mee aan de transformatie van een Virtual Security Operation Center (VSOC) naar een centrale capaciteit in de vorm van een Computer Security Incident Response Team (CSIRT) "

!? > www.trouw.nl/economie/de-overheid-kiest-voor-makkelijke-websites-niet-voor-veilige~ba71a0b3

Beste Anna,

Deze functie heeft als doel om de genoemde uitdagingen juist aan te pakken.

Met vriendelijke groet,

ing. O.A. (Oscar) Koeroo

Chief Information Security Officer (CISO) Concern &

Cryptobeheerder Concern

............................................................

Ministerie van Volksgezondheid, Welzijn en Sport

Directie Informatiebeleid

Parnassusplein 5 | 2511 VX | Den Haag

Postbus 20350 | 2500 EJ | Den Haag

...........................................................

Beste Oscar,

En hoe denk jij dat dat gaat werken ?

Als die functie bij definitie al vast zit in een Catch-22 waarbij de functionaris een aantal taboe onderwerpen over structurele tekortkomingen niet eens mag verhelpen...

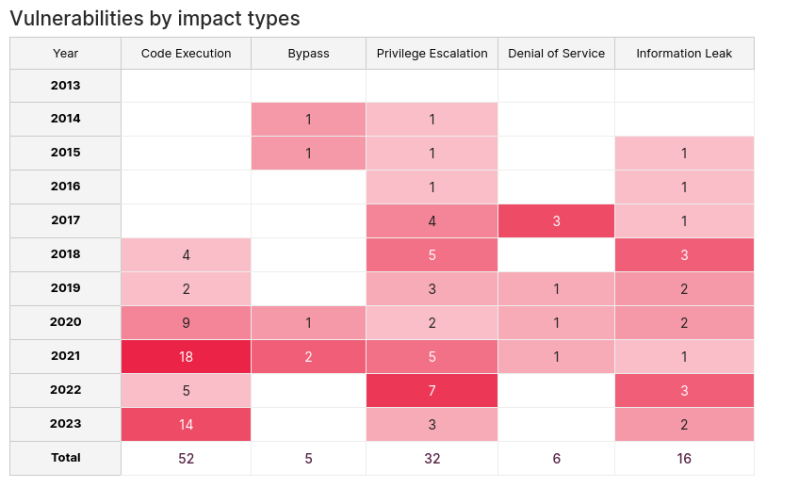

Neem bijvoorbeeld 't feit er vele systemen/producten gekozen zijn voor verwerking van hoeveelheden (geheime/vertrouwelijke) data Incl BBN2&BBN3, waarvan al voor die keuze alg bekend was dat die keuzes zeker niet "secure by design" zijn, zelfs bekend als opvallend kwetsbaar door overcomplexity, black-box delen en backdoors, enzovoorts. Dat, terwijl er voldoende prima alternatieven beschikbaar zijn op uit te kiezen die wel redelijk "secure by design" zijn of relatief eenvoudig aangepast kunnen worden om op z'n minst daadwerkelijk aan BIO,Wbni,VIRBI,.. doelstelling voorschriften te voldoen.

? De onderliggende nare reden waarom er

systemen/producten/'oplossingen' gekozen zijn die deels haaks staan op

beleid en wettelijke verplichtingen, is een onderwerp waar we het

wellicht t.z.t. eens over kunnen hebben met een secretaris-generaal er

bij om wat van buiten de ivoren toren te gaan erkennen over wat er

feitelijk gaande is achter de schermen en hoe dat eenvoudig recht te

breien.

Neem bijvoorbeeld de RIVM infra, dat deel uitmaakt van MinVWS, en

waar nog verdere reputatie schade incidenten op de loer liggen omdat er

nare incidenten al gebeurd zijn maar nog niet opgebiecht of verholpen..

en er dus voorspelbaar nog meer van 't zelfde soort aankomen , =>

omdat de sub-organisatie e.e.a. alsmaar structureel niet op orde krijgt,

is ook te lezen in wat rapporten.

Waarbij de CISO's en 'security

specialisten' en IT managers en wat externe partners/bedrijven de

afgelopen jaren niet eens De Basis Beveiliging Maatregelen (BBM) hebben

willen/kunnen verwerkelijken.

Er worden zelfs kwetsbaarheden scans uit verre landen Toegelaten, en

verantwoordelijkheid deels afgeschoven naar SURF en anderen die er ook

niet voor hebben willen kunnen "zorgen" dat op z'n minst de

noodzakelijke basis beveiliging structuur tot stand komt.

Daarbij

lekt MinVWS een constante stroom aan deels vertrouwelijke/gevoelige

interne informatie naar het publieke internet tot aan verre landen waar

criminelen daar graag gebruik van maken.

Laat ik nog even buiten

beschouwing dat MinVWS en RIVM niet eens een functioneel beleid heeft

geformuleerd om reeds langere tijd actieve spionage en criminele

infiltratie te gaan verhelpen.

Als het goed is, heb jij wat niet zo rooskleurige rapportage over ongeveer hoe veel meer kwetsbaar MinVWS de afgelopen 10 jaar geworden is door roekeloze ICT prestige projecten die volgens offici?le rapporten alles behalve voldoen aan de wettelijk verplichte basis beveiliging voorschriften. Als je die rapportage niet hebt, zou je even bij ADR en CBS kunnen vragen of ze dat voor je willen gaan ophoesten. Wat je zeker hebt zijn de (grimmige) audit & zogenaamde 'pen-test' rapporten van de afgelopen jaren, waaruit telkens weer naar boven komt dat een aantal BASIS voorschriften blijkbaar structureel genegeerd blijven worden, waardoor telkens weer de zelfde soort tekortkomingen geconstateerd blijven worden her en der.

Notitie: [ik heb wat te veel van die jeuk-verwekkende interne

rapporten onder ogen gekregen de afgelopen vele jaren, waarbij er ook te

vaak dogmatisch rooskleurige beweringen in staan waarvan men allemaal

wel weet dat het niet naar waarheid is. Er ook

ongemakkelijke/beschamende delen weg censureert/geformuleerd zijn in

Revisie versies van audit/test rapporten waarvan de originele 0.1

versies vaak ook nog te vinden zijn voor mensen die daar ?berhaupt nog

interesse in hebben wat er aanvankelijk nou feitelijk aan details

geconstateerd was.

De eigenlijke Oorzaak van 't staatsveiligheid beleid fiasco,

zit

'm deels in dat: CISO's zoals jij te veel vanuit een (bureaucraten

ivoren toren politieke carri?re belangen-verstrengelingen) positie

gepositioneerd zijn.

Is ook niet jouw schuld, maar gewoon een inherent gevolg van hoe 'De overheid' ingericht is al sinds ongeveer 1464, zegt men.

Immers o.a. De Raad van State weet al zo'n 10 jaar dat het huidige

'security' beleid in vorm van BIO/BIR en VIRBI/ABDO, fundamenteel

disfunctioneel is gebleken te zijn.

En men weet ook waarom, ...maar

geen van de kopstukken "wil" van de zelf-destructieve Status Quo

afwijken ...omdat men ook vast zit in die Catch-22 waar geen bureaucraat

uit durft te stappen omdat eigen carri?re/winst een hogere prio heeft

dan integriteit, staatsveiligheid en onze eigen toekomst, ...blijkt

telkens weer.

? Als jij i.s.m. het MinVWS bestuur er daadwerkelijk voor wil

"zorgen" dat de beveiliging redelijk eenvoudig vooraf aantoonbaar en

achteraf controleerbaar echt degelijk orde komt?

Zodat VWS en alle onderdelen daadwerkelijk gaan voldoen aan op z'n minst de wettelijke voorschriften voor beveiliging.

Zonder

dat daar ingewikkelde & kostbare

projecten/methodes/producten/poppetjes/... voor nodig zijn, -> Door

alleen maar gewoon 3 essentiele basis beveiliging regels daadwerkelijk

te gaan "handhaven" en wat geheel onnodig complexe structuren gewoon met

gezond verstand te "vereenvoudigen..."

Dan is daar dus een andere

Positionering van de CISO rol absoluut voor noodzakelijk, want pas dan

kan de functionaris zoals beschreven in die vacature tekst de

noodzakelijk correcties gaan doorvoeren om de beveiliging structuur

tastbaar feitelijk functioneel te maken.

Vraag is dan ook of jij en het MinVWS bestuur daadwerkelijk een functionele beveiliging en BIO/VIRBI compliance wil?

En dan ook de CISO rol z.s.m. wil herpositioneren naar de juiste plek binnen de organisatiestructuur?

Vermeen gaarne jou wat diepergaande visie op de materie ;-)

// Als je een beetje gevoel voor relativerende geestigheid is huis hebt?

Deel

dan eens met het publiek hoe veel en welke kwetsbaarheden er alleen al

in onderstaande netwerksegment geconstateerd zijn, per audit jaar sinds

de 1e computers aan 't internet gekoppeld werden door de organisatie. En

daarbij natuurlijk een plausible verklaring voor waaaaaaaarom....

MinVWS,RIVM en ook NCSC & AIVD-NBV het blijven "gedogen" dat hostile

actors en criminelen nogal vrij hun gang mogen blijven gaan bij het

verbindingen maken met vele systemen waar niemand buiten de organisatie

?berhaupt ooit toegang toe zou mogen kunnen krijgen. Met andere woorden,

waarom er Recon Scans toegelaten worden op systemen die nooit aan 't

publieke internet gekoppeld hadden mogen worden, waardoor hostile actors

alle nodige informatie over kwetsbaarheid en ook 'vrij' toegang krijgen

om narigheid uit te halen.

En dat terwijl het natuurlijk heel

eenvoudig is om er voor te "zorgen" dat onbevoegde buitenstaanders

?berhaupt nooit in te buurt kunnen komen van systemen&data die onder

BBN en VIRBI classificaties vallen. *diepe zucht*.

En dan ook wellicht een plausible verklaring, voor waaaaaarom men het

nodig vind om dit soort zelf-destructieve propaganda Bull_Shit te

publiceren:

www.werkenvoornederland.nl/organisatie/ministerie-van-volksgezondheid-

welzijn-en-sport/een-hack-kan-een-mensenleven-kosten

** Enig idee

over wat er alleen al mis is op overtredingen van beveiliging

voorschriften gebied, door die roekeloze publicatie van wat P.R./H.R.

mensen die blijkbaar geen "awareness training" gehad hebben. En een CISO

die lijdzaam in z'n ivoren torentje dat alles maar laat waaien..

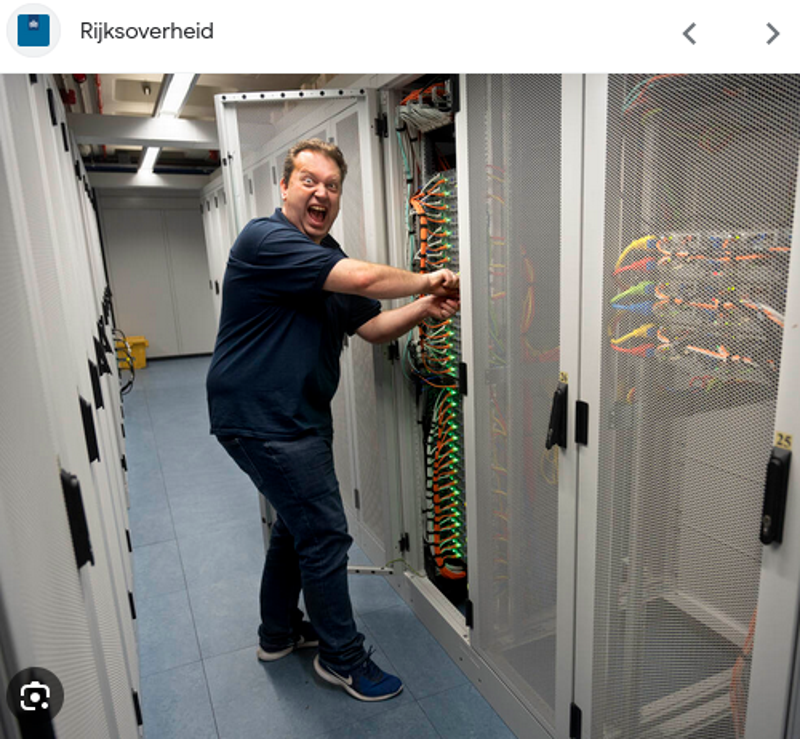

1 Hint, uit een waslijst van zo op 't eerste oog alleen door die publicatie 10+ roekeloze overtredingen/ondermijning van basis beveiliging voorschriften:

> Current IPTC Digest : a64f96527a47945d3eab7f08efe58b4a

>

Keywords : John Jhinnoe, Oscar Koeroo, arbeidscommunicatie, ciso, den

haag, ict, reportage, rijksoverheid, vws, werken voor nederland

> Sub-location : VWS

> Province-State : Zuid-Holland

> Country-Primary Location Name : Nederland

> Intellectual Genre : Reportagefoto

> Location : VWS

> Creator : Sjoerd van der Hucht

> Description : Oscar Koeroo en John Jhinnoe Werken bij VWS/Werken voor Nederland

> Publisher : Werkenvoornederland.nl

> Rights : Rijksoverheid

inetnum: 131.224.0.0 - 131.224.255.255

netname: RIVMNET

country: NL

remarks: For general abuse like spam use the address

remarks: Peter.Berndsen@rivm.nl

remarks: For security related contacts use the address

remarks: cert@SURFnet.nl

org: ORG-RVVE1-RIPE

status: LEGACY

admin-c: PB2064-RIPE

tech-c: NB1136-RIPE

mnt-by: RIPE-NCC-LEGACY-MNT

mnt-by: SN-LIR-MNT

mnt-irt: irt-SURFcert

created: 1970-01-01T00:00:00Z

last-modified: 2020-11-16T17:42:47Z

source: RIPE

sponsoring-org: ORG-Sb3-RIPE

https://secure.rivm.nl/renderer/access_notfound.php3?ORIG_URI=%25%7Baccess.perflow.orig_uri%7D

enz...

enz.... x 1000+

Hallo Anna,

Ik spreek vaak over wat ik doe en wat ik van plan ben. Deze mails gaan alle kanten op en nodig je graag uit voor een gesprek in Den Haag om het toe te lichten. Platte tekst werkt niet goed.

Ik heb ook begrepen dat onze emails aangekomen zijn op andere plekjes. Dat helpt niet en begrijp ik niet goed.

Als je jou ideeen of vragen echt beantwoord wilt hebben, dan moeten we een keer afspreken. Dat is veel relaxer. Dan kan ik je beter begrijpen, en ook op de juiste manier je vertellen wat ik van plan ben. Je mag ook met nog iemand erbij komen als je dat prettiger vind.

Zo'n afspraak kan op het ministerie gebouw of een plekje om de hoek.

Wat vind je van dat idee?

Met vriendelijke groet,

ing. O.A. (Oscar) Koeroo

Chief Information Security Officer (CISO) Concern &

Cryptobeheerder Concern

> Ik heb ook begrepen dat onze emails aangekomen zijn op andere plekjes. Dat helpt niet en begrijp ik niet goed.

Er gaat veel (geheel onnodig) flink mis als gevolg van

machiavellisme, en dat al te vele jaren lang, ondanks dat het

eenvoudiger is om de beveiliging & compliance wel integer goed te

doen.

Als meerdere 'verantwoordelijke' mensen er wat aandacht aan

schenken, door achter de schermen met elkaar er over te hebben zoals dat

altijd gebeurt als er gebruik gemaakt word van het BCC trucje, ..heeft

dat wellicht meer effect volgens een van de functionarissen die advies

geeft over hoe ambtenaren uit de ivoren toren te laten bewegen.

Vandaar.

> Als je jou ideeen of vragen echt beantwoord wilt hebben, dan moeten we een keer afspreken.

> Dat is veel relaxer.

> Dan kan ik je beter begrijpen, en ook op de juiste manier je vertellen wat ik van plan ben.

> Je mag ook met nog iemand erbij komen als je dat prettiger vind.

>

> Zo'n afspraak kan op het ministerie gebouw of een plekje om de hoek.

>

> Wat vind je van dat idee?

Zeker.

Zou volgende week kunnen, ergens in de middag.

Publiek plekje om de hoek is prima.

Ik kan woensdag ... tot .. uur. Op de Zwartebrug zal ik zijn.

Te herkennen aan veel fiets om de brug heen en 1 langgerekte bank. Het water tussen Den Haag Centraal/Rijnstraat en de Turfmarkt. Ik zal op de bank zitten.

Iets te drinken in een cafe aldaar naar wens?

Met vriendelijke groet,

ing. O.A. (Oscar) Koeroo

Chief Information Security Officer (CISO) Concern &

Cryptobeheerder Concern

Received: from mail.ssonet.nl ([144.43.249.200] verified)

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/simple;

d=minvws.nl; i=@minvws.nl; q=dns/txt; s=Selector2;

IronPort-Data: A9a23:nTLZM6+.........

IronPort-HdrOrdr: A9a23:.......

X-Talos-CUID: 9a23:f4K.......

X-Talos-MUID: 9a23:MvZS....

From: "Koeroo, O.A. (Oscar)" <........@minvws.nl>

Thread-Topic: cybersecurity-incident-responder-VWS-2023-0214

Thread-Index: AQHaAM...

Message-ID: <c931056.........@SV1801078.frd.shsdir.nl>

X-Auto-Response-Suppress: All

X-MS-Exchange-Inbox-Rules-Loop: ........@minvws.nl

X-MS-TNEF-Correlator:

x-ms-exchange-parent-message-id: <2023.......@data.net10>

auto-submitted: auto-generated

x-ms-exchange-generated-message-source: Mailbox Rules Agent

Content-Type: text/plain; charset="us-ascii"

Ik ben niet bereikbaar tussen ,,,,,

Neem contact op met

...:,

> Dit bericht kan informatie bevatten die niet voor u is bestemd.

>

De Staat aanvaardt volledige aansprakelijkheid voor schade, van welke

aard ook, die verband houdt met risico's verbonden aan het roekeloos

elektronisch verzenden van berichten.

* https://www.cvedetails.com/version-list/26/194/1/Microsoft-Exchange-Server.html

Mag ik vragen niet meer met mij te mailen. Het is niet constructief.

Het verbasteren van mijn berichten is ook iets waar ik niet achter sta.

Ik ben bereid een normaal gesprek te voeren, maar als dat niet kan. Mail dan maar niet.

Met vriendelijke groet,ing. O.A. (Oscar) Koeroo

Chief Information Security Officer (CISO) Concern &

Cryptobeheerder Concern

............................................................

Ministerie van Volksgezondheid, Welzijn en Sport

Directie Informatiebeleid

Beste Oscar,

Volgens je automatische (Known-to-be-continuously-Vulnerable-(by-design) Micro$oft email systeem), heb je een paar dagen wat anders te doen dan werk emails lezen.

Laat deze dan ook even in de inbox liggen ;-) , is immers geen grote haast bij, toch.

----

#Een reactie op je email.

Definities:

"Zoete broodjes bakken" Betekenis: Dingen zeggen om een goede indruk achter te laten bij mensen met invloed.

"Iets voor zoete koek slikken" Betekenis: Iets zomaar geloven.

Als je al gepikeerd doet als er wat broodnodige sarcastische humor is

toegepast op een veelzeggende (onjuiste) standaard overheid email

"Disclaimer" ;)

Wat doe je dan als bijvoorbeeld iemand uit China of

Rusland je, Машина переводила странная формулировка, een welgemeend

behulpzaam bericht stuurt over dat kwaadwillenden uit diezelfde regio in

MinVWS BBN2/BBN3 data zitten te grasduinen via een VPN service waar

derden uit verre landen ook onopgemerkt verbinding mee 'mogen' kunnen

maken, doordat de VPN service wat roekeloos door ICT opgezet is zonder

dat de CISO's en ISO's daar überhaupt een afkeurende mening over willen

hebben?

a) email bericht compleet negeren, omdat het is geen 'goed' Nederland/Engels is, en uit 't buitenland komt.

b) email bericht compleet negeren, omdat de verzender geen vlijende taal stijl gebruikt.

c)

email bericht doorsturen naar een 'SOC' of NCSC o.i.d.. Eigenlijk wel

wetende dat zij het niet kunnen oplossen vanuit hun aan ICT keuzes

ondergeschikte zijlijn positie.

D) anders, namelijk: ......

Het voeren van een "Normaal" gesprek als gestelde eigen keuze, om

wel/niet met iemand van gedachten te wisselen, is immers gebaseerd op

wat jij en mono-cultuur soortgenoten als 'normaal' ervaren.

En

daarmee inherent een intrigerend oogkleppen selectie criterium voor

iemand in een Chief Security positie die de ogen en oren altijd open

dient te houden voor essentiële informatie [P.D.C.A.].

Neem aan dat je weet dat o.a. Sandor de C. al een paar keer flink

voor schut heeft gestaan, omdat hij pompeus van alles beweerd over dat

onder zijn 'leiding' de beveiliging in goede handen zou zijn. Ondanks

dat hij en z'n management er meermaals met (pijnlijk) bewijsmateriaal er

op gewezen zijn gedurende vele jaren dat er ernstige structurele

gaten/tekortkomingen in zijn aanpak zitten, en daarmee ook in de infra.

En

ADR, AR en Media ook telkens weer tot de conclusie komen dat Sandor

vanuit een dictatoriale Ivoren Toren positie een "de nieuwe kleren van

de keizer" klucht opvoert ten kosten van onze staatsveiligheid voor

Vitale Infra. En neem aan dat je Fred van T, ook wel eens bij een

'security' bijeenkomst bent tegengekomen, en 1+1 =? kan optellen als het

gaat om VWS security posities.

Maarja, ook Mark Smolenaars en Adrie

Kerkvliet hebben voor hun eigen carrière ladder de verschillende

rapporten ook liever maar als zoete broodjes gebakken, dus hebben ze

o.a. Sandor's naam en schuldvraag maar niet zo specifiek willen

benoemen.

=> Gevolg is dat de klucht kan blijven voortduren en de

beveiliging van RWS nog steeds verre van op orde is, voor een landje

dat deels onder water niveau leeft op basis van het geloof dat RWS 't

wel droog blijft houden ondanks dat wat specifieke

water-niveau-regulering punten door middel van PLC's op afstand bediend

kunnen worden deels zonder dat RWS infra control daar iets van kan

merken tot dat er iemand met te natte voeten in die regio de telefoon

pakt om via 0800-8002 alarm te slaan bij een van de dienstdoende

computer-schermen-starende-functionarissen in een hoog kantoorgebouw van

RWS. :(

Weet niet of je ook ooit in een positie bent geweest, waarbij je

als 'security officer' actief fysiek gevaarlijke vijandige infiltranten

hebt gedetecteerd door dieper in verschillende data-stromen te duiken en

'vreemd' gedrag te analyseren door fysieke observaties op locatie. Om

spionerende/saboteren infiltranten vervolgens ook buiten spel te kunnen

zetten. Wel met gevaar voor eigen leven, omdat die infiltranten

aangestuurd worden door hostile state actors of zware criminelen.

Is

een leerzame ervaring, en geeft een geheel ander perspectief op

"security officer" rol, ..dan de meeste academische bureaucraten CISO's

ooit zullen merken terwijl er digitale en fysieke infiltraties gaande

zijn onder hun neus zonder dat ze dat het überhaupt "willen"/"kunnen"

zien vanuit een ivoren toren management positie met de onjuiste

veronderstelling dat "anderen" dat deel wel zouden uitvoeren.

Er is

niet eens een degelijk functioneel beleid beschreven bij ministeries en

vele andere overheidsinstelling, om überhaupt detectie en preventie te

kunnen realiseren, zelfs niet bij BZK en JenV :(

Gaat zelfs zo ver

dat er primaire BBN2/BBN3 datastromen maar roekeloos uitbesteed worden

aan even roekeloze commerciële Bedrijven waar geen enkele vorm van

werkelijke toezicht op uitgevoerd word ondanks de wettelijke

verplichting om die controles uit te voeren op

leveranciers/service-providers. Men neemt genoegen met een SLA en een

Nondisclosure op papier met een illegaal gekochte ISO27001 certificering

voor de schone bureaucraten schijn.

~ En over waarom er zo goed als

geen controles of daadwerkelijke handhaving actief door is op die

organisaties door zogenaamde Toezichthouders; daar kan o.a. Jeroen van

Kaam beter meer over vertellen op basis van zijn eigen keuze om o.a.

TenneT al 4+ jaar te laten aanmodderen met criminelen op een paar

sleutelposities en bewuste grove overtredingen van voorschriften voor

bescherming van onze Vitale Infra.

Verklaart ook mooi waarom dit

verhaal zich alsmaar blijft herhalen de afgelopen ~20 jaar:

www.security.nl/posting/704123/

Rekenkamer%3A+informatiebeveiliging+Rijksoverheid+nog+niet+op+orde

Er

ik weet als een van weinige mensen op deze planeet precies waarom Mark

deze zin heeft moeten toevoegen na een intrigerend gesprek in een

zaaltje bij Schiphol: "De Rekenkamer erkent dat het de

informatiebeveiliging zelf ook nog niet op orde heeft.". En weet waarom

hij er zeer bewust voor gekozen heeft om de beveiliging voor AR zelf ook

nu nog steeds niet daadwerkelijk op orde te gaan maken.

Is inderdaad niet "vriendelijk" wat er beschreven staat door deze snoeshaan.

Maar er worden te veel zoete broodjes gebakken waardoor de 'security' klucht maar blijft voortduren :(

-> onzetaal.nl/schatkamer/lezen/uitdrukkingen/zachte-heelmeesters-maken-stinkende-wonden

Is wellicht een aardige gelegenheid om duidelijk te laten zien

dat Jij voor VWS & RIVM naar eer en geweten De Beveiliging alsnog

naar behoren goed op orde "wil" gaan maken, door vooral vanuit je

huidige perspectief even een flink stuk "outside the box" te willen

kunnen gaan opereren ??

> Met vriendelijke groet,

neem aan dat je ondertussen wel ingefluisterd hebt gekregen met wie je aan 't babbelen bent

over een intrigerende onderwerp zoals De essentiële Ethiek van beveiliging ;-)

doe ook maar de welgemeende groeten die kant op ~

Hoi,

Ik moet nu al helaas de woensdag planning veranderen. Het wordt helaas een andere keer afspreken.

Met vriendelijke groet,

ing. O.A. (Oscar) Koeroo

Chief Information Security Officer (CISO) Concern &

Cryptobeheerder Concern

> From: "Koeroo, O.A. (Oscar)" @minvws.nl

> Subject: RE: Chief Information Security Officer , Vacature: RVS-2023-0017

> Date: Oct 2023

>

> Je kent me niet, maar schaart me onder een gemiddelde van anderen.

> En ja, BCC gebruik... zo stiekem. Je wilt toch alles open doen?

> Dan moet je dat ook maar doen dan. 😉

>

> Geen verrassingen, goed gesprek kan prima.

Verneem gaarne wanneer je weer een gaatje in de agenda kan en wil prikken ?

* En of je wel/niet goedkeuring wil geven om onder de Woo/Wob & RDP gedachte wat door jou ook gecontroleerde-bevindingen publiek te maken, voor openbare discussie over ''effectiviteit'' van huidige 'security' beleid en welke rol de CISO's daar in spelen? En wie zouden er dan volgens jou goed op de Cc: lijst passen?

Vermoed dat 1 uurtje een beetje kort is om e.e.a. voldoende op tafel

te krijgen en er over te sparren, aangezien de omvang en verwevenheid

best groot is.

Heb het onderwerp al meermaals besproken met wat

soortgenoten en een paar top bestuurders, en daaruit bleek telkens dat 2

uurtjes zeker wel nodig was.

Dan heb jij ook een mooie gelegenheid om te testen/bepalen of o.a. ik je ten onterecht onder een gemiddelde schaar, of ...

Als o.a. ex KPN'r en wat

contactmomenten met o.a. Jaya en vele anderen ivm incidenten die reeds

lang en breed "zeer eenvoudig" volledig Voorkomen Hadden Moeten Zijn,

..maar dat niet gebeurt is omdat o.a. Jaya en 't cirkeltje daaromheen te

druk waren met van alles aan #xxx# projecten en daardoor niet voldoende

gedaan is aan de kern van die CISO office taak => _Handhaving_ van

uitvoering van structurele basis beveiliging maatregelen.

Zo

ook wat over waarom WVS o.a. ernstige problemen omtrent UZI-pas

certificaten en ook onopgemerkte illegale toegang voor data-diefstal en

spionage via intrigerende HIS/ZIS/AIS netwerk koppelingen, liever niet

degelijk wil aanpakken/verhelpen omdat er wat intrigerende prestige

projecten en commercie belangenverstrengelingen onderwater bestaan,

..waar blijkbaar niemand z'n persoonlijke carrière vingers aan wil

branden zo lang er niemand extra voor beloond word om dat structurele

probleem in handen te nemen voor een eenvoudige oplossing /\ omdat er

dan wat invloedrijke mensen binnen WVS en gelieerde organisaties heel

nerveus worden i.v.m. hun rol in die affaire. Het daarmee een Catch-22

Taboe onderwerp is geworden.

Net

zoals tot op heden nog geen CISO of officiele controle Autoriteit de

RIVM ICT'rs hard genoeg op de vingers heeft "willen" tikken om hun wilde

ICT projecten en koppelingen speeltuin toch echt op z'n minst binnen de

BIO en NEN7510 richtlijnen te gaan krijgen, daardoor nog steeds

common-sense basis regels deels blijven negeren worden tot op heden

omdat ze te vrij hun eigen gang mogen gaan zonder nadelige consequenties

voor de individuele medewerkers die bewust regels negeren omdat 't ze

persoonlijk op dat moment beter uitkomt. Heb daar ook een RIVM ICT

manager nogal harde woorden over horen uiten, omdat hij 't taboe

onderwerp niet mocht aanpakken of zelfs maar ter discussie brengen in

operationele vergaderingen.

Staat ook ergens in intrigerende Publicaties voor een 'security

specialist' in relatie tot negeren van "need to know" basis regel.:: dat

je je trots wat met Nikhef beveiliging bemoeid hebt.

En toch, heeft

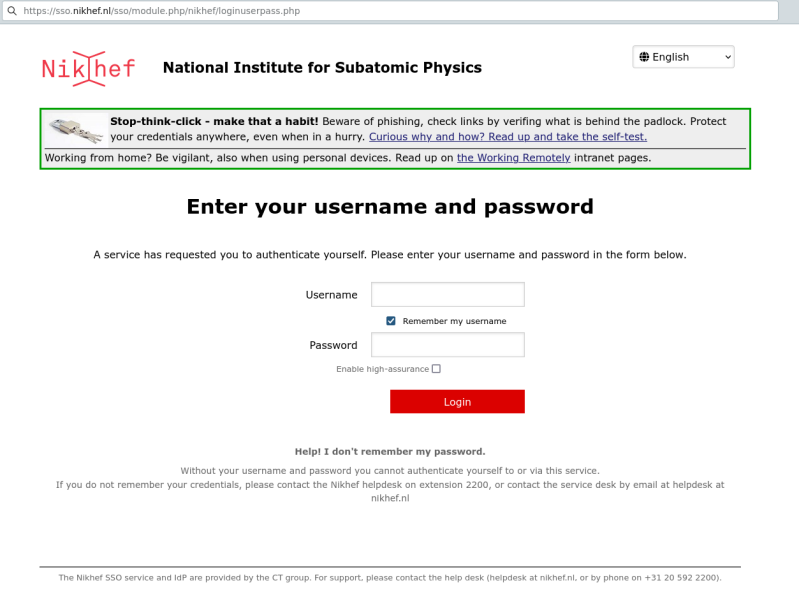

iemand het roekeloos toegelaten dat Nikhef o.a. de CVE beruchte

WordPress stack heeft gekozen voor de hoofd-website "vire".

En dat

terwijl, er zo veel wel bewezen 'secure by design' prima opties

beschikbaar zijn.. [waarom.. dan die toch niet willen gebruiken !??]

En

dat er niet eens gedetecteerd lijkt te worden als er illegale toegang

is tot o.a. dat systeem, ondanks dat het de reputatie van Nikhef binnen

een paar uur flink kan beschadigen als de media zin heeft om er een

spetterend stuk van te maken mochten er ooit eens pagina's aangepast

zijn door een of ander activisten of hackers groepje ergens in de

wereld. Kan geen CISO meer beweren dat hij/zij de functie naar eer en

geweten goed heeft uitgevoerd, toch?

# www.trouw.nl/economie/de-overheid-kiest-voor-makkelijke-websites-niet-voor-veilige~ba71a0b3/

:~)) sso.nikhef.nl/icons/

:^)) ssl-cert: commonName=sso.nikhef.nl #Alternative Name: belt.nikhef.nl, hoop.nikhef.nl, pekelbak.nikhef.nl, roomstaar.nikhef.nl, sso-test.nikhef.nl, stort.nikhef.nl, zweng.nikhef.nl

:*)) www.nikhef.nl/author-sitemap.xml / ndpfsvn.nikhef.nl/repos/mwsec/trunk/lcmaps/src/lcmaps.c LCMAPS credential mapping framework.

"/* although this a good idea to do here, the values are already

cleaned, which kinda beat the point. */"

" /* I need to publish the DN in most cases for the interaction, * so

why not publish all the stuff I have on this mapping in the magic

oneliner that was requested somewhere way back when..."

:o)) ofanto.nikhef.nl [CentOS + Apache httpd 2.4.6 + PHP/5.4.16+ OpenSSL/1.0.2k-fips + mod_auth_gssapi/1.5.1 + mod_auth_kerb/5.4 )

etc..

etc...

adige .nikhef.nl

ahr

aisch

alento

allier

almazora

almonte

ambleve

amstel

anglin

anio

antas

ardila

argens

arlanzon

arve

asse

aterno

aude

azuer

baise

belbo

bijkeuken-hefnet

blavet

bormida

breg

cabe

calder

cares

casin

cavone

cecina

cere

charente

cinca

corno

dane

derwent

diemel

dill

dive

dommel

donau

dordogne

drac

dronne

dwalin

eems

eger

elbe

emscher

enza

eomer

epte

erro

esaro

esino

etrepo01

fardes

ferro

fowey

gaasp

garonne

gartempe

gers

gironde

glan

gravina

guadiana

guil

han

hef-router

hers

huisne

iller

inn

iole

isar

jalon

jiloca

kyll

lais

lamone

lbp001app

lbp001dev

license01

limia

lin-vm-app-ctb-001

lin-vm-mon-ctb-001

lin-vm-net-ctb-001

lin-vm-net-ctb-002

lippe

loire

loki

loue

lvm001prt

lvmctldap001

lvmctldap002

lvp001docker

lvp001imap

lvp001net

lvp001opsmon

lvp001sec

lvp001web

lvp002net

lvt002back

lvt004mon

maas

magdalena

magro

main

malxe

marne

medway

melfa

mella

mersey

midour

midouze

mignone

mijares

mingardo

moldau

montoro

moselle

mulde

na-bm-str-ct-010

na-bm-str-ct-011

naab

nalon

navia

neetze

neisse

nera

neto

nith

nore

oder

odet

ofanto

oglio

olona

onegin

onsella

opleta

orcia

orda

oste

ourthe

ouse

pecora

pescara

piava

pinto

reka

rezat

roomstaar

rsc-lvmctldap001

rsc-lvmctldap002

ruhr

saja

salat

salso

sambre

sarca

sarra

sarthe

schie

segura

seine

selune

severn

sieve

sillaro

sinni

sisto

soeste

sude

sula

sure

syas

taag

tardes

tarfa

taro

taw

teifi

testhost

thames

tiber

toce

tosca

tozo

trebbia

triade

trinidad

unisono

valdavia

vecht

velino

vendee

venosa

verdon

vezere

vils

vitravo

warnow

witham

wye

zaan

zaira

zancara

zujar

..etc..!!!

> > Aan: "Koeroo, O.A. (Oscar)" @minvws.nl

> > Onderwerp: Re: Chief Information Security Officer , Vacature: RVS-2023-0017

> >

> > Goede morgen/middag Oscar,

> >

> > Kan jij helderheid verschaffen, of de vraag doorzetten naar de juiste persoon daarvoor.

> > Over

welke specifieke persoon binnen de overheidsstructuur er

eindverantwoordelijk is voor toezicht en vooral handhaving van

beveiliging-voorschriften voor BSL4 en BSL3 locaties op Nederlands

grondgebied?

> "Koeroo, O.A. (Oscar)" @minvws.nl> wrote:

> >

> > Geen idee hoe dat loopt, maar in ieder geval niet in mijn lijn omhoog, noch omlaag de organisaties in.

> >

> > Met vriendelijke groet,

> >

> >

> > ing. O.A. (Oscar) Koeroo

> > Chief Information Security Officer (CISO) Concern & Cryptobeheerder

> > Concern ............................................................

> > Ministerie van Volksgezondheid, Welzijn en Sport Directie

> Aan: Koeroo, O.A. (Oscar) <oa.koeroo@minvws.nl>

> Onderwerp: Re: Chief Information Security Officer , Vacature: RVS-2023-0017

>

> Zou je eens kunnen vragen aan de juiste collega's bij VWS->RIVM,

> wat zij zouden doen als er een BSL4 locatie een ernstig

structureel beveiliging lek heeft dat men daar zelf niet wil oplossen

uit gemakzucht,

> waardoor er extrusion van nieuwe

variaties van zeer besmettelijke biological agents te eenvoudig mogelijk

is geworden, incl. het niveau spaanse-griep (1918-1920). :(

>

>

Als ze die vraag begrijpen binnen hun eigen verantwoordelijkheden

context, dan kunnen ze vervolgens als het goed is ook de vraag over

toezicht en Handhaving eindverantwoordelijkheid duiden.

> Mocht

men die toezicht&handhaving vraag niet kunnen beantwoorden, dat zit

er iets veeeeel dieper fundamenteel flink mis binnen VWS?

>

>

Via de voordeur/front-desk lukte het RIVM zo niet om die vraag

duidelijk beantwoord te krijgen, maar wellicht dat jij via interne

routes wel de juiste persoon boven water weet te krijgen?

>

>

> * rivm.nl/rivm/kennis-en-kunde/expertisevelden/zoonosen

>

> "Het

RIVM is een zelfstandig onderdeel (agentschap) van het ministerie van

Volksgezondheid, Welzijn en Sport (VWS (Ministerie van Volksgezondheid,

Welzijn en Sport )).

Dit ministerie is eigenaar van het RIVM. En zorgt voor de faciliteiten die we nodig hebben om ons werk te doen.

Ook is het ministerie van VWS een van onze opdrachtgevers."

Okt 2023

"Koeroo, O.A. (Oscar)" @minvws.nl wrote:

>

> Nee, sorry. Ik heb meer werk te doen dan dit helaas.

>

> Met vriendelijke groet,

> ing. O.A. (Oscar) Koeroo

> Chief Information Security Officer (CISO) Concern &

> Cryptobeheerder Concern

> ............................................................

> Ministerie van Volksgezondheid, Welzijn en Sport

> Directie Informatiebeleid

Aan: "Koeroo, O.A. (Oscar)" CISO @minvws.nl

> Nee, sorry. Ik heb meer werk te doen dan dit helaas.

Belangrijker werk ? dan als Chief Security Officer voorkomen dat een BSL4 locatie waar VWS mee samenwerkt geen uitbraak veroorzaakt van een Epidemie omdat men uit gemakzucht niet gaat voldoen aan de officiële voorschriften waar Security officers integer en streng op Moeten toezien.

En als CISO voor VWS & Co de P.D.C.A. & Incident Afhandeling (BIO/Wbni/VIRBI) verplichting ontwijken voor de digitale beveiliging van VWS zelf, doordat jij als huidige CISO blijkbaar liever niet op de details in lijkt te willen gaan. Welk specifiek "meer werk te doen" staat bij jou/VWS dan blijkbaar veel hoger op de Prio lijst dan de meest essentiële basis eerst op orde te maken? Als ik dat vragen mag, tenminste.

Lijken wat intrigerende keuzes voor een Ministerie Chief Security Functionaris, vind je zelf niet?

Zie je zelf wel in, dat er iets

fundamenteel flink scheef zit in hoe De Security Functionaris rol bij

o.a. VWS gepositioneerd is, waardoor "De Beveiliging" al zo'n 10+ jaar

niet meer op orde kan komen, en er daardoor dus zeer ernstige (code

red)/(high-risk) risico's en gaten/tekortkomingen alsmaar Niet verholpen

worden, zelfs voor wat BBN3 Classificatie omgevingen.

Zie dan zelf

wel in waarom, er al wat heel wat jaren hostile actors en criminelen

toegang hebben tot ook wat van die BBN3 uiterst gevoelige data systemen.

Vraag je jezelf misschien wel eens 's avonds voor het slapen gaan af: welke klucht voeren we als Overheid CISO's op met een flinke financiële beloning, zonder resultaatverplichting ?

*diepe zucht*

En dat alles overduidelijk mis loopt,. terwijl er toch een zeer eenvoudiger wel degelijke methode beschikbaar is, die in tegenstelling tot het huidige security beleid, al lang en breed beproefd wel het broodnodige aan tastbaar result verwerkelijkt. -> waar een wil is, is een weg.

!=> en.wikipedia.org/wiki/The_March_of_Folly

=> onzetaal.nl/schatkamer/lezen/uitdrukkingen/zachte-heelmeesters-maken-stinkende-wonden

[email from CISO Oscar]

..

[email to Oscar]

...

Nov 2023

"Koeroo, O.A. (Oscar)" <oa.koeroo@minvws.nl> wrote:

> Sorry, je helpt helaas niet. Eigenlijk houdt je me van het werk waar je me van beticht een bepaald aandeel in te spelen.

>

Ik probeer juist te werken aan verbeteringen, maar ik krijg matige

berichten die niet kloppen. Jij zegt plagend, ik zeg irritant en

negatief.

> Advies: pak een

spiegel en vraag jezelf af of je nu bijdraagt aan verbeteringen, of

afbreuk doet aan dat wat je wilt bereiken. Ik zie alleen het laatste. Ik

lees een negatief en fout beeld van de werkelijkheid. Je mails zitten

vol met feitelijke onjuistheden, hoe denk je dat dit overkomt bij mij?

To: "Koeroo, O.A. (Oscar)"

Cc: "Dam, Chris van" <c.vandam@onderzoeksraad.nl>, rleijten@sp.nl

Bcc: minbzk.nl

Subject: Re: Chief Information Security Officer , Vacature: RVS-2023-0017

Zo lang er jij als De CISO er alsmaar liever voor kiest om niet op

details in te willen gaan, door bijvoorbeeld ook niet te benoemen wat

volgens jou die "feitelijke onjuistheden" zijn.

Kies je er toch eenduidig voor om vanuit een Ivoren Toren positie achter de fictieve organisatie muren te verstoppen ?

Als je de CISO rol naar eer en geweten correct zou uitvoeren, zou je toch op z'n minst dienen te "willen" onderzoeken wat er wellicht aan gaten in de beveiligingsstructuur geconstateerd zou kunnen zijn buiten jou zichtveld, en erkennen dat er in officiële documenten te vinden is dat wat structurele basis beveiliging punten niet op orde zijn bij VWS&RIVM.

Door het hele onderwerp te willen negeren,

volgens jou omdat, de toon en delen van de inhoud je niet 'welgevallen'.

Ben

je feitelijk al in overtreding van o.a. BIO v1.04 (*16.1 Beheer van

informatiebeveiligingsincidenten en -verbeteringen), +VIR/VIRBI ,enz..

Of

vind jij zelf van niet ? En als niet, waarom vind jij dat je als CISO

zou mogen kiezen om meldingen en opmerkingen over tekortkomingen te

mogen negeren?

En we weten uit opmerkingen van o.a. ADR en AIVD enz, allemaal dat

VWS nog steeds niet daadwerkelijk voldoet aan de BIO & VIRBI na al

die vele jaren 'hard werkende CISO's'.

Weten ook dat de hoofdoorzaak

zit in dat de CISO's niet standvastig en streng genoeg willen zijn om

"onjuiste" keuzes van o.a. ICT projecten integer "af te keuren!", als

die overduidelijk in strijd/overtreding zijn van beleid en wetgeving

voor adequate beveiliging -> terwijl er voldoende prima andere ICT

infra keuze opties zijn die wel volledig voldoen.

Alleen al 't feit dat jij als De CISO van een ministerie met uiterst

gevoelige dataverwerking en vitale infra functies, het voor jouw

persoonlijke belang fijner lijkt te vinden om aan

zelfverheerlijking/zelfpromotie te doen via allerlei publicaties met

allerlei intrigerende details die eigenlijk niemand buiten de

organisatie iets aan zouden mogen gaan, ..waardoor je jezelf en de

organisatie (en bevolking) extra kwetsbaar maakt voor gerichte

aanvalstechnieken; chantage/omkoping; spionage; ID diefstal;

Profilering; infiltratie; enz.. enz..

? Spreekt toch al boekdelen over hoe ''serieus'' en ''vakkundig'' je de SECURITY OFFICER Verantwoordelijkheden zelf neemt ?

Je laat ook toe dat de infra van VWS &Co. aangevallen "mag"

worden, door wat zeer eenvoudige basis Preventie maatregelen niet in te

voeren, net als je voorganger er voor koos om dat niet te voorkomen

ondanks waarschuwingen en aanwijzingen. *Of vind jij als De CISO, dat

het volgens de security beleid voorschriften en gezond verstand een

prima keuze is om "vulnerability scans" maar toe te laten, en zelfs de

hostile actors een handje te helpen door interne details informatie over

kwetsbaarheid te delen met iedereen die er interesse in zou kunnen

hebben om gaten te vinden en gebruiken !??

[Het is een zeer

kleine moeite om 99% van de potentiële kwaadwillenden niet eens een

mogelijkheid te laten hebben om te proberen om "binnen" te komen of

vertrouwelijke info te bemachtigen. Maar waar geen wil is om degelijk aan Preventie te doen, is er al vele jaren ook onvoldoende uitvoering van zulke basis beveiliging structuur.]

Daarnaast is er ook een deel van de infra buiten zicht/controle

van jullie zogenaamde 'SOC', dus is men ook daarbij deels blind als het

gaat om langdurig onopgemerkte toegang door onbevoegden uit verre landen

zoals china en rusland. Roekeloze "outsourcing" naar vrindjes, in

strijd met o.a. BIO, waarbij de CISO's en FG's en BVA's er gemakshalve

liever kiezen om externe service leveranciers die vertrouwelijke data

van/voor VWS en de bevolking verwerken, bij voorkeur (Gemakshalve) maar

op hun blauwe ogen en wat mooie woorden op een stukje papier te 'willen'

geloven ~> zonder de verplichte fysieke controle uit te willen

voeren op hoe die leveranciers de beveiliging daadwerkelijk doen. Men

als MinVWS bestuur zelfs al vele jaren weet dat wat van die "outsourcing

partners" bedrijven Illegaal een ISO27001/NEN7510/MedMij certificering

Gekocht hebben zonder aan de wettelijke voorschriften voor adequate

beveiliging te voldoen...

[ Ondertussen ben jij en je 'security'

collega's als 10+ jaar oh oh oh zo druk met eindeloze bureaucratische

symptoom-mitigaties bij organisaties, I.P.V. integer eenvoudig de

onderliggende oorzaak van het ''security probleem'' naar behoren te

verhelpen!]

Ipso facto: (De bewust op hun meegaande/gedogende

bureaucraten karakter geselecteerde) Govt.NL CISO's liever oost-indisch

doof lijken te spelen, terwijl er hostile_actors en criminele

infiltranten onverstoord hun gang mogen gaan ?

~ Doet me denken aan Lydia Bremmer @ ACOI, die zomaar beweerde

dat zij als ACOI zeker volledig voldoen aan de BIO enz, en daarbij maar

verwees naar een URL waar Audit Dienst Rijk rapporten staan. En ze zelf

nog helemaal geen controle hebben laten uitvoeren op intrigerende keuzes

die ze zelf gemaakt hebben buiten wat het ministerie levert.

Daarbij

als ACOI bestuur blijkbaar zelf die ADR rapporten nooit doorgelezen

hebben, want er staat in dat de beveiliging voorlopig nog steeds niet

voldoet en men daar dus nog heel wat werkt te doen blijft hebben tot

sint-juttemis zonder vaste einddatum te willen vastleggen om zeker te

gaan voldoen.

Zelfde geld bijv ook voor CTIVD en RvS en

Onderzoeksraad-Voor-Veiligheid onder Chris en ILT en RDI onder Jeroen en

CSR, enz.., die ook overduidelijk niet voldoen (dus in wetsovertreding

zijn) / wat tevens ook publiek zichtbaar is aan wat ernstige structurele

security issues.

Eindverantwoordelijken bureaucraten beweren maar al te graag ins blaue hinein dat men de zaakjes wel onder controle zou hebben als CISO's en SG's en andere bestuurders, ^ zonder daar enige vorm van tastbare/controleerbare onderbouwing voor in handen te hebben, er in tegenstelling vele officiële rapporten zijn waarin duidelijk staat dat e.e.a. zeker niet "op orde" is / deels verre van zelfs.

###~~> Zo lang 'security' functionarissen dat "Zachte heelmeesters maken stinkende wonden" tragedie spel blijven spelen door hypocriete ontkenning van controleerbare feiten die ook uit interne en publieke rapportages telkens weer pijnlijk eenduidig zijn. Worden de wonden alleen maar groter en stinkender, met als gevolg heftige security incidenten die al lang en breed zeer eenvoudig volledig voorkomen hadden kunnen worden en moeten zijn! ..als de wil er echt zou zijn om dat te doen, bij de CISO's en SG's.

**-> Maarja, een govt CISO krijgt geen cent meer als hij/wel

de zaakjes echt even degelijk op orde maakt door vooral strikte

handhaving van maar een drietal pragmatische verplichte

regels/voorschriften.

Maarja, een govt CISO krijgt bij het uitvoeren van striktere handhaving wel veel 'gedoe' met o.a. IT afdelingen, prestigeproject-leiders en bestuursleden die gemakshalve of uit belangenverstrengelingen onjuiste keuzes maken.

Dus die govt CISO functionarissen kiezen er (inherent aan die onjuiste positionering en definitie van de CISO rol !)

natuurlijk liever voor om maar wat aan te modderen en misstanden in de

beveiligingsstructuur door de vingers te zien. Krijgen immers elke maand

weer dik betaald ook als de organisatie na velen jaren nog steeds niet

voldoet. :(

En dan maar doen alsof men het zo vreemd vind dat onze vitale infra zo kwetsbaar is en blijft ondanks dat er miljoenen in gegoten worden elk jaar weer.

Logica: ** Oorzaak => Gevolg **

--

"Het Voorschrift Informatiebeveiliging Rijksdienst - bijzondere informatie (VIR-BI) geeft regels voor de beveiliging van gerubriceerde informatie bij de rijksdienst.

De

rijksdienst kent 4 niveaus gerubriceerde informatie: Departementaal

Vertrouwelijke informatie (DepV) en 3 varianten staatsgeheime informatie

(STG Zeer Geheim, Geheim en Confidentieel). Deze regels strekken er toe

het aantal personen dat met gerubriceerde informatie in aanraking komt

zo beperkt mogelijk te houden (het “need to know” principe). Ook moeten voldoende maatregelen worden genomen,

bijvoorbeeld versleuteling van de informatie, om te voorkomen dat

externe partijen toegang tot staatsgeheime informatie kunnen krijgen. Alleen gescreende medewerkers krijgen toegang tot Staatsgeheimen.

Daarnaast

is het van belang dat zo spoedig mogelijk actie wordt ondernomen bij

kennisname door niet gerechtigden (compromittering)."

Okt 2023

To: "Chris van Dam" @onderzoeksraad.nl

Subject: [Strikt vertrouwelijk] Intrigerende en destructieve situatie binnen 'security' en compliance structuur?

Date: Oct 2023

Beste Chris,

...

----

To: "Dick Schoof" @minjenv.nl>

Subject: Fw: Vacature CISO functionaris,

Date: Dec 2022

Beste Dick,

Laten we het na

al die jaren stuisvogelpolitiek A.U.B. toch eens samen als goedwillende

mensen onder elkaar, open en eerlijk hebben over het overduidelijk

falende (cyber-)security beleid van MinJenV/Overheid.

Maar vooral het hebben over een voor de hand liggende eenvoudige en aantoonbaar degelijke oplossing van dat nijpende probleem.

Verneem gaarne of MinJenV het (Cyber-)Security / Vitale Infra bescherming / Staatsveiligheid probleem daadwerkelijk wil verhelpen?

Kind regards,