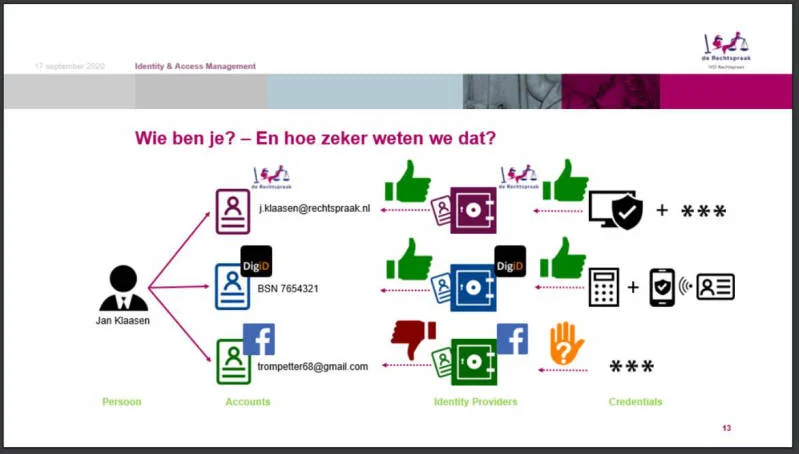

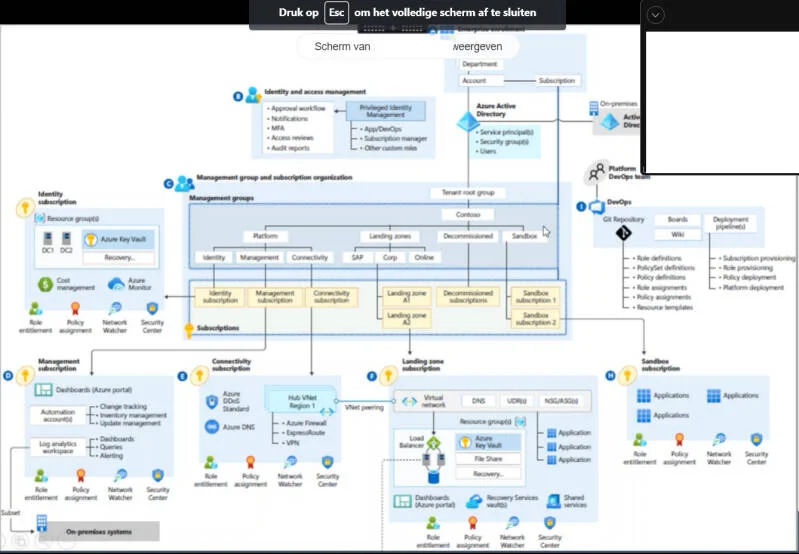

* What is Identity Access Management (IAM) <-> Jubit Cloud <-> Microsoft <-> U.S.A. Govt *

Directies

(SG's) en CISO's en BVA's laten het oogluikend toe dat er zware

beveiliging wet & regelgeving overtredingen gaande zijn,

die onze Staatsveiligheid volledig

ondermijnen.

----

.

# Rechtspraak, OM, MinJenV

~ Politie / BZK / Min... (Govt.NL)

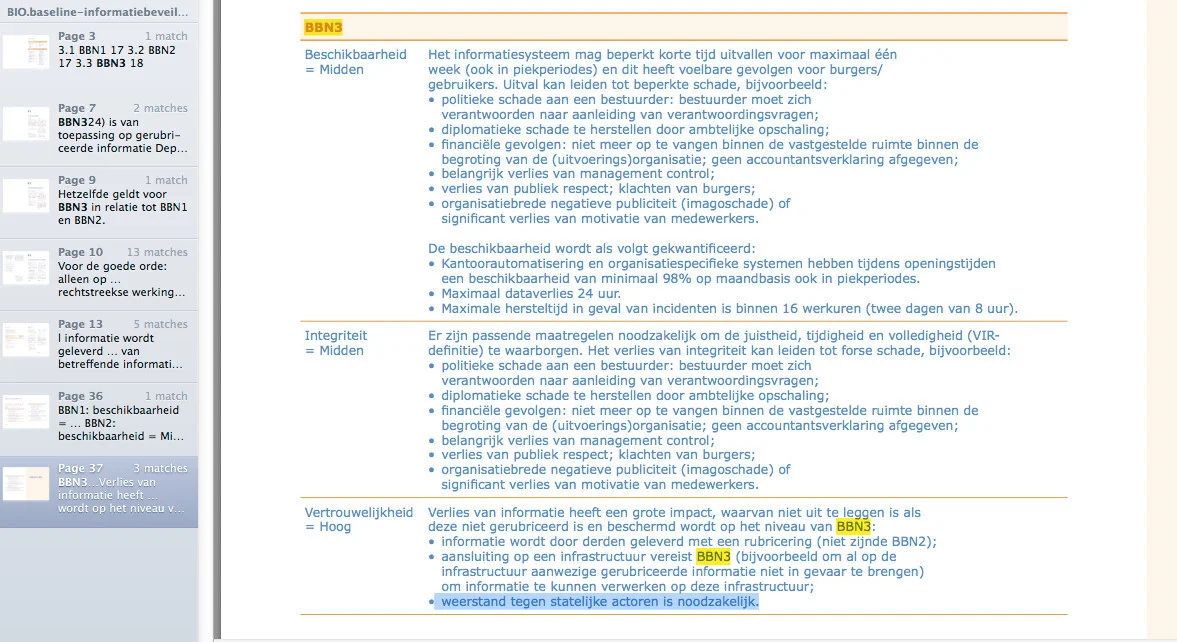

[Voldoen al

vele jaren langer niet meer werkelijk aan (BIR) -> BIO &

VIRBI, ABDO, NIS, ISO27001, en ook niet aan eigengemaakte interne beleid voorschriften, zoals u zelf kan

lezen in documentatie !]

Ondertussen zitten NCSC'rs en AIVD'rs en RDI'rs en ILT'rs

vooral naar de eigen bureau beeldschermen te staren terwijl te

beweren

dat ze het oh zo druk hebben met de zelfgemaakte

bureaucratie ,

om zo doende vooral de controle en

Handhaving

taken richting de 'collega ambtenaren' liever niet uit te willen voeren, blijkt

telkens weer.

# Zoals bijvoorbeeld ook Matthijs van Amelsfort (NCSC Directeur). Die VIRBI/BIO overtredingen door NCSC zelf onder 't tapijt wil blijven schuiven..

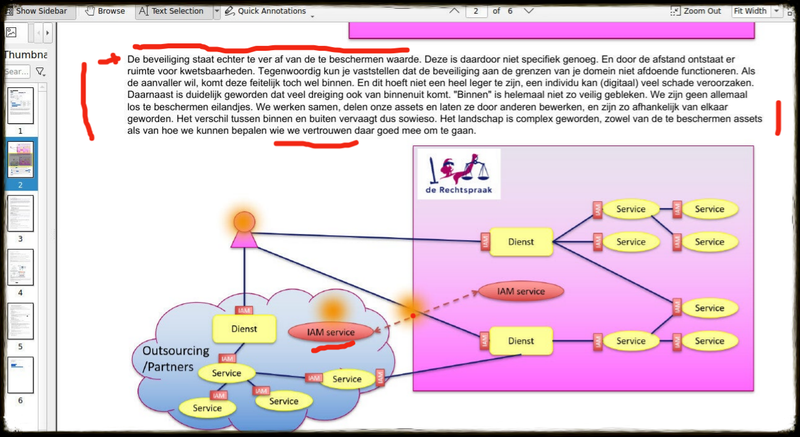

* Zoals bijv dat De IAM kern structuur "out of control" is geraakt *

~ IAM_Failure.HogeRaad ...@etc.. ...@etc..

~ IAM_Failure.Rechtspraak

~ IAM_Failure.OM

~ IAM_Failure.Rijksrecherche

~ IAM_Failure.Politie

~ IAM_Failure.Justid

~ IAM_Failure.MinJus_MinJen'v'

= En dat alles loop voortdurend fundamenteel mis, terwijl het feitelijk

eenvoudig weldegelijk naar behoren

aantoonbaar goed op orde gemaakt kan zijn/worden,

..maar de ivoren

toren bureaucraten daar klaarblijkelijk liever geen gebruik van

willen maken,

ondanks ambtelijk wettelijke en ethische verplichting om

natuurlijk wel te voldoen :(

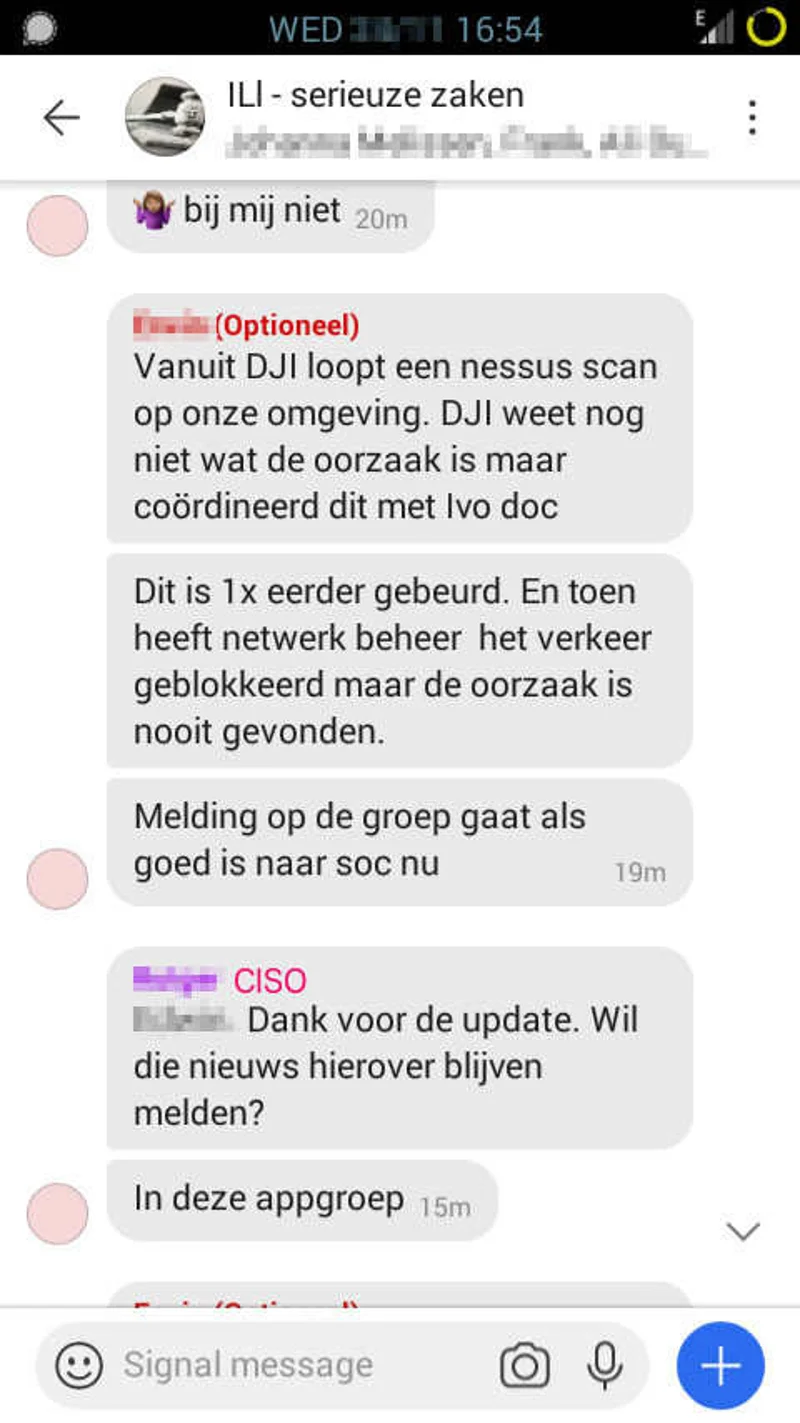

The people below, who work for/with NCSC-NL, create extra state security issues,

by recklessly Publishing details about themselves and state security.

Which is of course used by ¤hostile actors; ¤criminals; ¤espionage and ¤sabotage; ¤'hackers'; etc..

# For:

- Profiling

- Bribe/Blackmail

- Social Engineering

- Influencing / Manipulation

- Covert hacking/infiltrating of NCSC'rs own devices, incl. BYO and home use Devices with Remote Access trust relationship keys for NCSC objects

- Physical Infiltration

*Several infiltrators managed to get a RijksPas with long term access to Turfmark 147 NCSC section, when common sense and VIRBI clearly state that such persons should never ever have been allowed even near BBN2/BBN3 class data and infra.

There seems to be no effective infiltration prevention method active. The fact and evidence has been reported to the 2 MinBZK SG's. One SG indicated that hostile infiltration seems to be tollerated as "accepted risk" for BBN3 targets like NCSC office, so they don't feel the need to take any action to resolve such security breaches.

~ The Ivory Tower managers apathy, is self evident which such statements from ministry 'leadership' :( - ..etc..

- ...etc...

# Causality: ...Those self-serving bureaucrats seem to have their personal financial gain as Nr.1 priority.. And "state security" set as a priority somewhere after getting coffee and a pay raise ?

..just like those who gain from attacking and infiltrating our vital infrastructure, while The NCSC is refusing to enforce the most elementary security rules and regulations.

Thus, by turning a blind eye , 'allowing' security problems to exist, and thus create more and more 'work' for themselves....

# In a nutshell: NCSC seems to be a machiavellianism organisation, whereby those people have a "Perverse incentive" for personal financial gain, to sit on their hands while pretending to be usefull :(

* Ps. Same goes for AIVD/MinBZK..